Forfatter:

Judy Howell

Opprettelsesdato:

26 Juli 2021

Oppdater Dato:

1 Juli 2024

Innhold

Er du bekymret for sikkerheten til nettverket ditt eller for andre? Sikring av ruteren din mot uønskede inntrengere er grunnlaget for et sikkert nettverk. Et av de grunnleggende verktøyene for denne oppgaven er Nmap eller Network Mapper. Dette programmet skanner et mål og rapporterer hvilke porter som er åpne og hvilke som er stengt. Sikkerhetsspesialister bruker dette programmet til å teste sikkerheten til et nettverk.

Å trå

Metode 1 av 2: Med Zenmap

Last ned Nmap-installasjonsprogrammet. Du kan laste ned dette gratis fra utviklerens nettsted. Det anbefales på det sterkeste at du laster den ned direkte fra utvikleren for å unngå virus eller falske filer. Nmaps installasjonspakke inkluderer Zenmap, det grafiske grensesnittet for Nmap som gjør det lettere for nybegynnere å kjøre skanninger uten å måtte lære seg kommandoer.

Last ned Nmap-installasjonsprogrammet. Du kan laste ned dette gratis fra utviklerens nettsted. Det anbefales på det sterkeste at du laster den ned direkte fra utvikleren for å unngå virus eller falske filer. Nmaps installasjonspakke inkluderer Zenmap, det grafiske grensesnittet for Nmap som gjør det lettere for nybegynnere å kjøre skanninger uten å måtte lære seg kommandoer. - Zenmap-programmet er tilgjengelig for Windows, Linux og Mac OS X. Du finner installasjonsfiler for alle operativsystemer på Nmap-nettstedet.

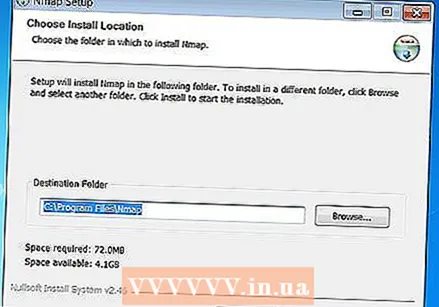

Installer Nmap. Når nedlastingen er fullført, kjører du installasjonsprogrammet. Du blir spurt om hvilke komponenter du vil installere. For å dra full nytte av Nmap, må du holde dem alle sjekket. Nmap vil ikke installere noe adware eller spyware.

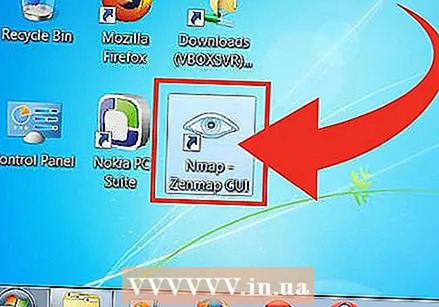

Installer Nmap. Når nedlastingen er fullført, kjører du installasjonsprogrammet. Du blir spurt om hvilke komponenter du vil installere. For å dra full nytte av Nmap, må du holde dem alle sjekket. Nmap vil ikke installere noe adware eller spyware.  Kjør Nmap GUI-programmet Zenmap. Hvis du forlot innstillingene som standard under installasjonen, bør du se et ikon for det på skrivebordet. Hvis ikke, sjekk Start-menyen. Åpning av Zenmap vil starte programmet.

Kjør Nmap GUI-programmet Zenmap. Hvis du forlot innstillingene som standard under installasjonen, bør du se et ikon for det på skrivebordet. Hvis ikke, sjekk Start-menyen. Åpning av Zenmap vil starte programmet.  Angi målet for skanningen. Zenmap-programmet gjør skanning til en ganske enkel prosess. Det første trinnet i å utføre en skanning er å velge målgruppe. Du kan angi et domene (eksempel.com), en IP-adresse (127.0.0.1), en nettverksadresse (192.168.1.0/24) eller en kombinasjon av disse.

Angi målet for skanningen. Zenmap-programmet gjør skanning til en ganske enkel prosess. Det første trinnet i å utføre en skanning er å velge målgruppe. Du kan angi et domene (eksempel.com), en IP-adresse (127.0.0.1), en nettverksadresse (192.168.1.0/24) eller en kombinasjon av disse. - Avhengig av intensiteten og formålet med skanningen, kan det være i strid med Internett-leverandørens vilkår og betingelser å utføre en Nmap-skanning, og det kan virke mistenkelig. Sjekk alltid lovgivningen i ditt land og din ISP-kontrakt før du utfører en Nmap-skanning for andre mål enn ditt eget nettverk.

Velg din profil. Profiler er forhåndsinnstilte grupper av modifikatorer som endrer det som skannes. Profilene lar deg raskt velge forskjellige typer skanninger uten å måtte skrive inn parametrene på kommandolinjen. Velg profilen som best passer dine behov:

Velg din profil. Profiler er forhåndsinnstilte grupper av modifikatorer som endrer det som skannes. Profilene lar deg raskt velge forskjellige typer skanninger uten å måtte skrive inn parametrene på kommandolinjen. Velg profilen som best passer dine behov: - Intens skanning - En omfattende skanning. Inkluderer OS-gjenkjenning, versjonsgjenkjenning, skanneskanning, sporingsrute og aggressiv skanningstidspunkt. Dette regnes som en "påtrengende skanning".

- Ping-skanning - Denne skanningen oppdager om målene er online uten skanneporter.

- Rask skanning - Dette er raskere enn en vanlig skanning på grunn av aggressiv timing, og fordi bare utvalgte porter blir skannet.

- Regelmessig skanning - Dette er standard Nmap-skanning uten parametere. Den returnerer en ping og viser åpne porter fra målet.

Klikk på skann for å starte skanningen. De aktive resultatene av skanningen vises i kategorien Utdata i Nmap. Skannetiden avhenger av skanneprofilen du velger, den fysiske avstanden til målet og målets nettverkskonfigurasjon.

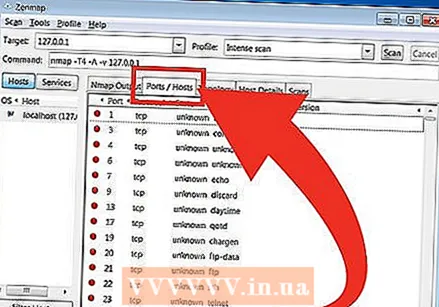

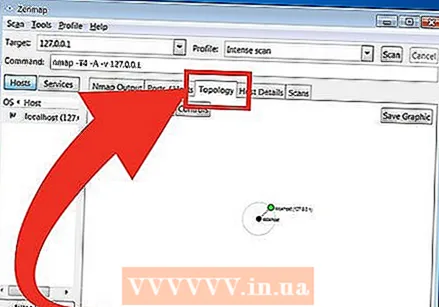

Klikk på skann for å starte skanningen. De aktive resultatene av skanningen vises i kategorien Utdata i Nmap. Skannetiden avhenger av skanneprofilen du velger, den fysiske avstanden til målet og målets nettverkskonfigurasjon.  Les resultatene. Når skanningen er fullført, vil du se meldingen "Nmap done" nederst i Nmap Output-fanen. Nå kan du se resultatene avhengig av typen skanning du har utført. Alle resultatene vises i hovedutfanen på Nmap, men du kan bruke de andre fanene for mer informasjon om spesifikke data.

Les resultatene. Når skanningen er fullført, vil du se meldingen "Nmap done" nederst i Nmap Output-fanen. Nå kan du se resultatene avhengig av typen skanning du har utført. Alle resultatene vises i hovedutfanen på Nmap, men du kan bruke de andre fanene for mer informasjon om spesifikke data. - Porter / verter - Denne fanen viser resultatene av havneskanning, inkludert tjenestene til disse portene.

- Topologi - Dette viser sporingen for skanningen du har utført. Her kan du se hvor mange humle dataene dine overfører for å nå målet.

- Vertdetaljer - Dette inneholder en oversikt over målet ditt, oppnådd gjennom skanninger, for eksempel antall porter, IP-adresser, vertsnavn, operativsystemer, etc.

- Skanner - Denne fanen lagrer jobbene til tidligere kjørte skanninger. Dette lar deg raskt skanne med et bestemt sett med parametere.

- Porter / verter - Denne fanen viser resultatene av havneskanning, inkludert tjenestene til disse portene.

Metode 2 av 2: Bruk kommandolinjen

- Installer Nmap. Før du bruker Nmap, må du installere programvaren slik at du kan kjøre den fra kommandolinjen til operativsystemet. Nmap er liten og tilgjengelig uten kostnad fra utvikleren. Følg instruksjonene nedenfor for operativsystemet ditt:

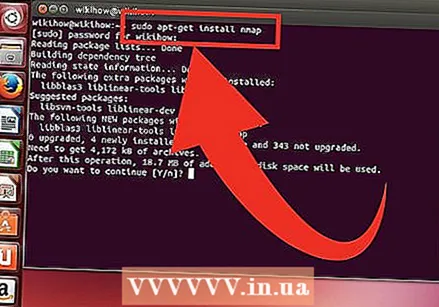

- Linux - Last ned og installer Nmap fra depotet ditt. Nmap er tilgjengelig for de fleste Linux-arkiver. Kjør kommandoen nedenfor, avhengig av distribusjonen din:

- Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm (32-bit) ELLER

rpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm (64-bit) - Debian, Ubuntu

sudo apt-get install nmap

- Red Hat, Fedora, SUSE

- Windows - Last ned installasjonsprogrammet fra Nmap. Du kan laste ned dette gratis fra utviklerens nettsted. Det anbefales sterkt at du laster ned direkte fra utvikleren for å unngå mulige virus eller falske filer. Installasjonsprogrammet lar deg raskt installere Nmaps kommandolinjeverktøy uten å trekke dem ut til riktig mappe.

- Hvis du ikke vil ha det grafiske brukergrensesnittet for Zenmap, kan du fjerne merket for det under installasjonsprosessen.

- Mac OS X - Last ned diskbildefilen Nmap. Dette kan lastes ned gratis fra utviklerens nettsted. Det anbefales sterkt at du laster ned direkte fra utvikleren for å unngå mulige virus eller falske filer. Bruk det medfølgende installasjonsprogrammet til å installere Nmap på systemet ditt. Nmap krever OS X 10.6 eller nyere.

- Linux - Last ned og installer Nmap fra depotet ditt. Nmap er tilgjengelig for de fleste Linux-arkiver. Kjør kommandoen nedenfor, avhengig av distribusjonen din:

- Åpne kommandolinjen. Du starter Nmap-kommandoer fra kommandolinjen, og resultatene vises under kommandoen. Du kan bruke variabler for å endre skanningen. Du kan kjøre skanningen fra hvilken som helst katalog på kommandolinjen.

- Linux - Åpne terminalen hvis du bruker en GUI for Linux-distribusjon. Terminalens beliggenhet er forskjellig per distribusjon.

- Windows - Dette kan nås ved å trykke Windows-tasten + R og skrive "cmd" i kjøringsfeltet. I Windows 8 trykker du på Windows-tasten + X og velger ledeteksten fra menyen. Du kan kjøre en Nmap-skanning fra en annen mappe.

- Mac OS X - Åpne Terminal-applikasjonen i undermappen Utility i applikasjonsmappen.

- Linux - Åpne terminalen hvis du bruker en GUI for Linux-distribusjon. Terminalens beliggenhet er forskjellig per distribusjon.

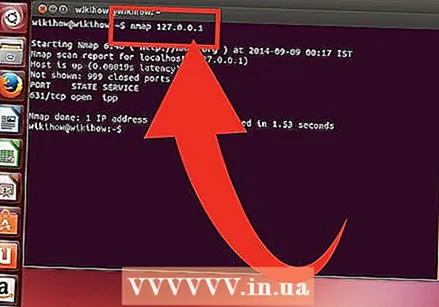

Skann portene til målgruppen din. For å gjøre en standardskanning, skriv inn nmap target>. Dette vil pinge målet og skanne portene. Dette er en skanning som lett kan oppdages. Resultatene vises på skjermen. Du må kanskje rulle opp igjen for å se alle resultatene.

Skann portene til målgruppen din. For å gjøre en standardskanning, skriv inn nmap target>. Dette vil pinge målet og skanne portene. Dette er en skanning som lett kan oppdages. Resultatene vises på skjermen. Du må kanskje rulle opp igjen for å se alle resultatene. - Avhengig av intensiteten og formålet med skanningen, kan kjøring av Nmap-skanning være i strid med Internett-leverandørens vilkår og betingelser og kan virke mistenkelig. Sjekk alltid lovene i landet ditt og ISP-kontrakten din før du kjører Nmap-skanninger på andre mål enn hjemmenettverket.

Kjør en tilpasset skanning. Du kan bruke variabler på kommandolinjen for å endre parameterne for skanningen, noe som resulterer i mer detaljerte eller mindre detaljerte resultater. Endring av skannevariablene vil endre dybden på skanningen. Du kan legge til flere variabler, atskilt med et mellomrom. Plasser variabler foran målet: nmap-variabel> variabel> mål>

Kjør en tilpasset skanning. Du kan bruke variabler på kommandolinjen for å endre parameterne for skanningen, noe som resulterer i mer detaljerte eller mindre detaljerte resultater. Endring av skannevariablene vil endre dybden på skanningen. Du kan legge til flere variabler, atskilt med et mellomrom. Plasser variabler foran målet: nmap-variabel> variabel> mål> - -sS - Dette er en SYN-skjult skanning. Det er mindre merkbart enn en standardskanning, men kan ta lengre tid. Mange moderne brannmurer kan oppdage en –sS-skanning.

- -sn - Dette er en ping-skanning. Dette deaktiverer portskanning og sjekker bare om verten er online.

- -O - Dette er en skanning av operativsystemet. Skanningen vil prøve å bestemme måloperativsystemet.

- -EN - Denne variabelen bruker noen av de mest brukte skanningene: OS-gjenkjenning, versjonsgjenkjenning, skriptskanning og traceroute.

- -F - Dette aktiverer hurtigmodus og reduserer antall porter som skannes.

- -v - Dette viser mer informasjon i resultatene dine, noe som gjør dem lettere å lese.

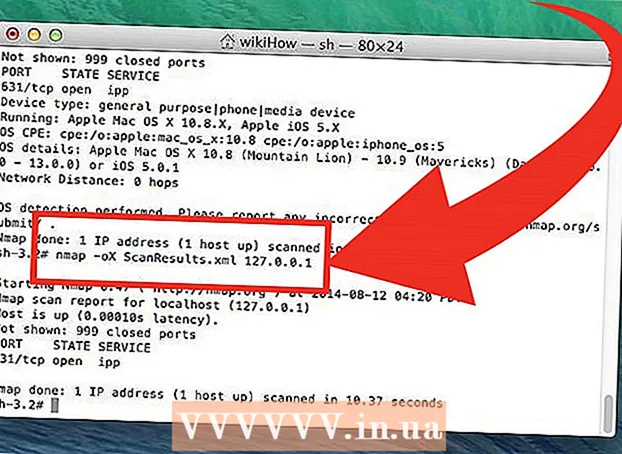

Kjør skanningen til en XML-fil. Du kan sende skanneresultatene til en XML-fil for enkel lesing i hvilken som helst nettleser. For å gjøre dette trenger du variabelen -okse samt gi et filnavn til den nye XML-filen. En komplett kommando kan se ut som nmap –oX Scan Results.xml target>.

Kjør skanningen til en XML-fil. Du kan sende skanneresultatene til en XML-fil for enkel lesing i hvilken som helst nettleser. For å gjøre dette trenger du variabelen -okse samt gi et filnavn til den nye XML-filen. En komplett kommando kan se ut som nmap –oX Scan Results.xml target>. - XML-filen lagres på din nåværende arbeidsplass.

Tips

- Mål ikke å svare? Plasser parameteren "-P0" etter skanningen. Dette vil tvinge Nmap til å begynne å skanne selv om programmet mener at målet ikke eksisterer. Dette er nyttig hvis datamaskinen er blokkert av en brannmur.

- Lurer du på hvordan skanningen går? Mens skanningen pågår, trykk på mellomromstasten eller en hvilken som helst tast for å se fremdriften til Nmap.

- Hvis skanning ser ut til å ta for alltid (tjue minutter eller mer), legger du til parameteren "-F" i kommandoen slik at Nmap bare skanner de mest brukte portene.

Advarsler

Hvis du ofte kjører Nmap-skanninger, må du huske at Internett-leverandøren din kan stille spørsmål. Noen Internett-leverandører søker jevnlig etter Nmap-trafikk, og Nmap er ikke akkurat det mest påtrengende verktøyet. Nmap er et veldig kjent verktøy som brukes av hackere, så du må kanskje forklare.

- Forsikre deg om at du er autorisert til å skanne målet! Skanning av www.whitehouse.gov ber bare om problemer. Hvis du vil skanne et mål, kan du prøve scanme.nmap.org. Dette er en testcomputer, satt opp av forfatteren av Nmap, som er gratis å skanne uten problemer.