Forfatter:

Gregory Harris

Opprettelsesdato:

11 April 2021

Oppdater Dato:

1 Juli 2024

Innhold

- Trinn

- Metode 1 av 3: SQL -injeksjon

- Metode 2 av 3: Knekke rotpassordet

- Metode 3 av 3: Databasefeil

- Tips

- Advarsler

For å beskytte databasen din mot hackere må du tenke som en hacker. Hvis du var en hacker, hvilken informasjon ville du se etter? Hvordan ville du få det? Det er mange forskjellige typer databaser og mange måter å hacke dem på. Ofte prøver hackere å knekke rotpassordet eller bruke en exploit. Hvis du er kjent med SQL -setninger og grunnleggende databasekonsepter, kan du prøve å knekke en av dem.

Trinn

Metode 1 av 3: SQL -injeksjon

1 Finn ut om databasen har sårbarheter. For denne metoden må du forstå databaseoperatører. Start nettleseren og åpne grensesnittet for påloggingsside for database. Skriv deretter inn ‘(ett sitat) i brukernavn -feltet. Klikk på Logg på. Hvis du får feilmeldingen "SQL Exception: Quoted String Not Completed Complorrectly" eller "Invalid Character", er databasen sårbar for SQL -injeksjon.

1 Finn ut om databasen har sårbarheter. For denne metoden må du forstå databaseoperatører. Start nettleseren og åpne grensesnittet for påloggingsside for database. Skriv deretter inn ‘(ett sitat) i brukernavn -feltet. Klikk på Logg på. Hvis du får feilmeldingen "SQL Exception: Quoted String Not Completed Complorrectly" eller "Invalid Character", er databasen sårbar for SQL -injeksjon.  2 Finn antall kolonner. Gå tilbake til påloggingssiden for databasen (eller en annen adresse som slutter med "id =" eller "catid =") og klikk på adresselinjen. Trykk på mellomrommet etter adressen, og angi rekkefølgen med 1, og trykk deretter på Skriv inn... Øk tallet til 2 og trykk Skriv inn... Fortsett å øke ordren til feilen vises. Tallet du skrev inn før det feilstavede nummeret er det faktiske antallet kolonner.

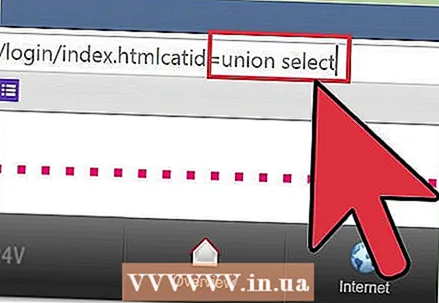

2 Finn antall kolonner. Gå tilbake til påloggingssiden for databasen (eller en annen adresse som slutter med "id =" eller "catid =") og klikk på adresselinjen. Trykk på mellomrommet etter adressen, og angi rekkefølgen med 1, og trykk deretter på Skriv inn... Øk tallet til 2 og trykk Skriv inn... Fortsett å øke ordren til feilen vises. Tallet du skrev inn før det feilstavede nummeret er det faktiske antallet kolonner.  3 Finn ut hvilke innlegg som godtar søk. Finn adresselinjen og endre slutten av adressen fra catid = 1 eller id = 1 til catid = -1 eller id = -1. Trykk mellomrom og skriv union velg 1,2,3,4,5,6 (hvis det er 6 kolonner).Tellingen må være opptil det totale antallet kolonner, med hvert siffer atskilt med et komma. Klikk på Skriv inn og du vil se tallene til alle kolonnene som godtar søk.

3 Finn ut hvilke innlegg som godtar søk. Finn adresselinjen og endre slutten av adressen fra catid = 1 eller id = 1 til catid = -1 eller id = -1. Trykk mellomrom og skriv union velg 1,2,3,4,5,6 (hvis det er 6 kolonner).Tellingen må være opptil det totale antallet kolonner, med hvert siffer atskilt med et komma. Klikk på Skriv inn og du vil se tallene til alle kolonnene som godtar søk.  4 Skriv inn SQL -setninger i kolonnen. For eksempel, hvis du vil finne ut navnet på den nåværende brukeren og legge inn koden i kolonne 2, sletter du alt etter id = 1 i adressefeltet og trykker på mellomromstasten. Skriv deretter union select 1, concat (user ()), 3,4,5,6--. Klikk på Skriv inn og skjermen viser navnet på den nåværende databasebrukeren. Skriv inn forskjellige SQL -setninger for å vise forskjellig informasjon, for eksempel en liste over brukernavn og passord for å knekke.

4 Skriv inn SQL -setninger i kolonnen. For eksempel, hvis du vil finne ut navnet på den nåværende brukeren og legge inn koden i kolonne 2, sletter du alt etter id = 1 i adressefeltet og trykker på mellomromstasten. Skriv deretter union select 1, concat (user ()), 3,4,5,6--. Klikk på Skriv inn og skjermen viser navnet på den nåværende databasebrukeren. Skriv inn forskjellige SQL -setninger for å vise forskjellig informasjon, for eksempel en liste over brukernavn og passord for å knekke.

Metode 2 av 3: Knekke rotpassordet

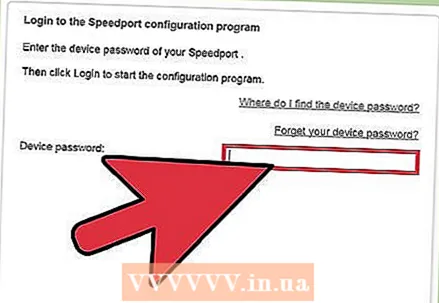

1 Prøv å logge på som superbruker med standardpassordet. Noen databaser har ikke et standardbrukerpassord (admin), så prøv å logge på med passordet tomt. Andre databaser har et standardpassord, som du enkelt finner på forumet for teknisk støtte.

1 Prøv å logge på som superbruker med standardpassordet. Noen databaser har ikke et standardbrukerpassord (admin), så prøv å logge på med passordet tomt. Andre databaser har et standardpassord, som du enkelt finner på forumet for teknisk støtte.  2 Prøv vanlige passord. Hvis administratoren har passordbeskyttet kontoen (noe som er veldig sannsynlig), kan du prøve å bruke vanlige brukernavn og passordkombinasjoner. Noen hackere legger offentlig ut lister over sprukne passord, og de bruker spesielle sprekkeprogrammer. Prøv forskjellige kombinasjoner av brukernavn og passord.

2 Prøv vanlige passord. Hvis administratoren har passordbeskyttet kontoen (noe som er veldig sannsynlig), kan du prøve å bruke vanlige brukernavn og passordkombinasjoner. Noen hackere legger offentlig ut lister over sprukne passord, og de bruker spesielle sprekkeprogrammer. Prøv forskjellige kombinasjoner av brukernavn og passord. - Du finner samlingen av passord på dette pålitelige nettstedet: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Å skrive inn passord manuelt kan ta veldig lang tid, men prøv lykken uansett, og bare gå videre til tungt artilleri.

3 Bruk et passordsprekkingsprogram. Bruk forskjellige programmer og prøv å knekke passordet ditt ved å skrive inn tusenvis av ord og kombinasjoner av bokstaver, tall og symboler.

3 Bruk et passordsprekkingsprogram. Bruk forskjellige programmer og prøv å knekke passordet ditt ved å skrive inn tusenvis av ord og kombinasjoner av bokstaver, tall og symboler. - Populære programmer for passordsprekk er: DBPwAudit (for Oracle, MySQL, MS-SQL og DB2) og Access Passview (for MS Access). Med deres hjelp kan du knekke passordet til mange databaser. Du kan også finne et jailbreak -program som er spesielt designet for databasen din på Google. For eksempel, skriv inn oracle db hack -program i søkeboksen hvis du vil hacke en Oracle -database.

- Hvis du har en konto på serveren som er vert for databasen, kan du kjøre et hash-cracking-program (for eksempel John the Ripper) og prøve å knekke passordfilen. Hashfilen ligger på forskjellige steder i forskjellige databaser.

- Last ned programmer bare fra pålitelige nettsteder. Studer programmene nøye før du bruker dem.

Metode 3 av 3: Databasefeil

1 Finn utnyttelsen. Sectools.org har samlet en liste over forskjellige forsvar (inkludert bedrifter) i ti år nå. Programmene deres har et godt rykte og brukes av systemadministratorer for å beskytte systemene sine rundt om i verden. Åpne utnyttelseslisten deres (eller finn dem på et annet pålitelig nettsted) og se etter programmer eller tekstfiler som kan trenge inn i databasene.

1 Finn utnyttelsen. Sectools.org har samlet en liste over forskjellige forsvar (inkludert bedrifter) i ti år nå. Programmene deres har et godt rykte og brukes av systemadministratorer for å beskytte systemene sine rundt om i verden. Åpne utnyttelseslisten deres (eller finn dem på et annet pålitelig nettsted) og se etter programmer eller tekstfiler som kan trenge inn i databasene. - Et annet nettsted med en liste over bedrifter er www.exploit-db.com. Gå til nettstedet deres og klikk på "Søk" -lenken, og finn deretter databasen du vil hacke (for eksempel "oracle"). Skriv inn captcha i det aktuelle feltet og klikk på søkeknappen.

- Sørg for å undersøke eventuelle bedrifter du har tenkt å teste, slik at du vet hva du skal gjøre hvis det oppstår et problem.

2 Finn det sårbare nettverket ved å kaste deg ut. Wardriving er å kjøre (sykle eller gå) rundt i et område med nettverksskanningsprogramvare aktivert (som NetStumbler eller Kismet) for å lete etter usikrede nettverk. Teknisk sett er gardering lovlig, men ulovlige aktiviteter fra nettet som du fant ved gardering er ikke det.

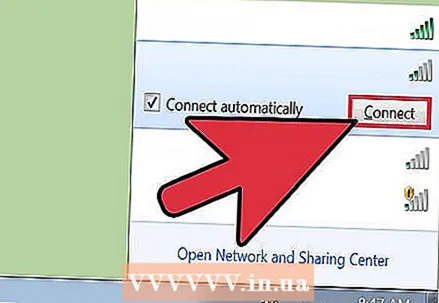

2 Finn det sårbare nettverket ved å kaste deg ut. Wardriving er å kjøre (sykle eller gå) rundt i et område med nettverksskanningsprogramvare aktivert (som NetStumbler eller Kismet) for å lete etter usikrede nettverk. Teknisk sett er gardering lovlig, men ulovlige aktiviteter fra nettet som du fant ved gardering er ikke det.  3 Dra fordel av et databasehull fra et sårbart nettverk. Hvis du gjør noe du ikke burde, må du holde deg borte fra nettet. Koble over en trådløs tilkobling til et av de åpne nettverkene du fant ved å kjøre og start den valgte utnyttelsen.

3 Dra fordel av et databasehull fra et sårbart nettverk. Hvis du gjør noe du ikke burde, må du holde deg borte fra nettet. Koble over en trådløs tilkobling til et av de åpne nettverkene du fant ved å kjøre og start den valgte utnyttelsen.

Tips

- Ha alltid viktige data bak en brannmur.

- Sørg for å passordbeskytte det trådløse nettverket for å forhindre at gardister bruker hjemmenettverket for å starte bedrifter.

- Finn andre hackere og be dem om noen tips.Noen ganger kan den mest nyttige kunnskapen om hackers arbeid ikke bli funnet i det offentlige.

Advarsler

- Lær om lovene og konsekvensene av hacking i ditt land.

- Prøv aldri å få ulovlig tilgang til en enhet fra nettverket ditt.

- Å logge inn på andres database er ulovlig.